该工程师成功的利用谷歌搜索到了酒店Wi-Fi系统的默认用户名和密码,接下来精力旺盛的小伙子,不辞辛劳的白天开会,晚上写代码,三天时间就利用写好的脚本破解了文件和密码,然后顺藤摸瓜,成功登入酒店Wi-Fi服务器的数据库,好奇心极强的他并未就此止步,还想利用漏洞访问一下该酒店旗下的小印度分店,奈何这次老天不作美,没能成功

虽然止步于此了,但入侵了酒店服务器这种事看起来还比较有成就感,为了让大家记住自己的“丰功伟绩”,该工程师发表了一篇博文,名字也很简单直接,就叫“Exploit Singapore Hotels”(利用新加坡酒店管理系统漏洞),在这篇博文中,他公布了自己的战果,把酒店管理员的服务器密码给公布出来了

这事自己偷偷做,偷偷消化掉,就行了,他这么一公布,就将酒店网络安全直接暴露在大众的眼皮底下了,稍微有个别有用心的人利用了这个漏洞做一些违法之事,那后果可不堪设想,不过令他更没想到的是,这篇博文还为他带来了牢狱之灾

他因黑客行为被新加坡国家法院罚了5000美元,还在监狱吃了几天营养餐,好在法院念及他并未对酒店造成实质性的损失,没让他继续在监牢蹭吃蹭喝

福无双至祸不单行,法院放过了他,腾讯对他没有手软,腾讯表示该工程师目前还在试用期,这种表述是不是有种似曾相识的感觉,估计接下来“实习期”将会和“临时工”一样成为大家调侃的对象,对于这次错误,腾讯方面没有表示要开除该工程师,而是采用了一种“人道主义毁灭”的方式,把他的“光荣事迹”作为案例给以后的新人做反面教材

本来是以青年才俊的身份去新加坡参加 HITB GSEC CTF 2018,参与现场出题,并到新加坡国立大学进行 workshop 分享,没想到好奇心害死猫,从正面教材变成了反面教材

该工程师真的应该好好借鉴一下人家发现Intel漏洞的少年天才Horn的经验,看看什么才是一个工程师必备的技能

要说天才少年,Horn应该算一个,人家上高中的时候就经常发现学校电脑网络中的各类安全问题,2013年的时候为了能获得一次见德国总理默克尔的机会,通过编写软件、利用传感器预测双摆的移动、以及借助磁铁修正意外出现的移动,在竞赛中取得了第五名的成绩,受到了默克尔的接见

上了大学后Horn也会经常发一些文章探讨计算机安全问题,以及怎么阻止用户的电脑被黑,可以看得出Horn是一个相当有责任感的工程师,这为他的成名奠定了良好的基础

毕业后Horn成了谷歌“ Project Zero ”的成员,每天的任务就是寻找那些容易被黑客利用的漏洞,在17年4月份的时候,Horn为了确保计算机能运行他写的比较复杂的运算代码,他整天抱着厚达千页的英特尔处理器手册啃,不啃不知道,一啃吓一跳,他无意间发现了英特尔芯片存在的致命性漏洞

他在处理器手册中发现,有一项讲的是推测执行程序,这是一种速度加强技术,能够让处理器猜测下一步将要执行的部分代码,并提前执行这些步骤。手册中指出,如果处理器猜错了,那么被错误抓取的数据依旧会存储在芯片缓存中

针对这一问题Horn与同事进行了探讨,他通过同事提供的一些相似的研究,得出结论,测试技术可能会被逆向处理,迫使处理器运行新的推测执行程序,让其检索数据被黑客所获取

为了进一步确认这个漏洞,Horn 还请教了谷歌的另一位同事 Robert Swiecki,并借助计算机测试了自己的部分想法,证实这个漏洞的真实性

在确认漏洞无疑后,Horn没有像腾讯的那位工程师一样把它曝光,而是赶紧通知英特尔、ARM、AMD进行修复,不久Horn就在科技圈火起来了,22岁就发现了有史以来最严重的硬件漏洞,各大国际安全会议都想邀请他作为嘉宾,奥地利的一位同行更是表示不可思议,他们好几个团队都没有发现的问题,却被这个小伙子独自一人给发现了,不得不令人震惊

但是最令人的敬佩的还是他的责任感,在芯片漏洞这种逆天的发现面前,他没有为了显摆而将其公布出来,而是选择尽快的告诉硬件厂商,希望他们尽快的修复,可见他对电脑安全的态度,此外能把一个上千页后的手册精读,在我看来也需要极强的毅力

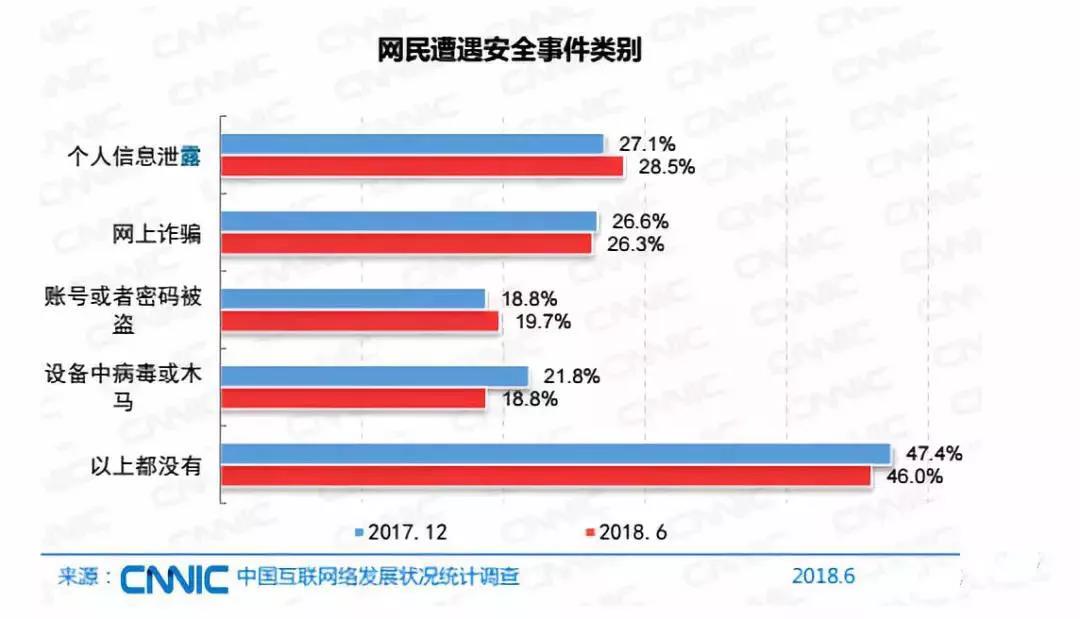

网络安全是一件相当严肃的事情,单是在我国每天感染用户电脑的勒索病毒有10多种,每天感染量高达10-15万台电脑,其中以漏洞为传播途径的勒索病毒占90%以上,数据显示,54%的网民在过去半年中曾遇到过网络安全问题,2018年上半年国家信息安全漏洞共享平台收集整理的信息系统安全漏洞累计7748 个

保障全球几十亿台连接WiFi设备的WPA2协议,在去年就已经被黑客攻破了,黑客们可以轻而易举的获得我们无线路由器的WiFi密码,所以现在的WiFi在黑客面前,几乎是形同虚设,普通用户不具备网络知识,面对攻击毫无还手之力,但是作为工程师,如果不能保护用户的网络安全,至少不去攻击用户的网络也算是一种职业操守,显然在这一方面,腾讯这名工程师已经完全被谷歌工程师碾压,希望以后鹅厂不会再出现这种事,当然作为普通用回,我们也需要加强我们自身的安全意识

Copyright © 2013 深圳市奥伟斯科技有限公司版权所有 All Right Reserved ICP备:粤ICP备12049165号